# GitFlic

GitFlic ([https://gitflic.ru](https://gitflic.ru/)) — это DevOps-платформа полного цикла для хранения исходного кода и совместной разработки ПО.

Подключение GitFlic к Blitz Identity Provider выполняется по протоколу OpenID Connect и состоит из двух этапов:

- Этап 1. Настройки на стороне Blitz Identity Provider

- Этап 2. Настройки на стороне GitFlic

**Важно:**

В инструкции для примера указано, что GitFlic расположен на домене `https://gitflic.company.com`, а Blitz IDP установлен на домене `https://login.company.com`. Уточните ваши адреса перед применением инструкции.

### Этап 1. Настройки на стороне Blitz Identity Provider

В консоли управления Blitz Identity Provider перейдите в раздел Приложения и выполните следующие действия:

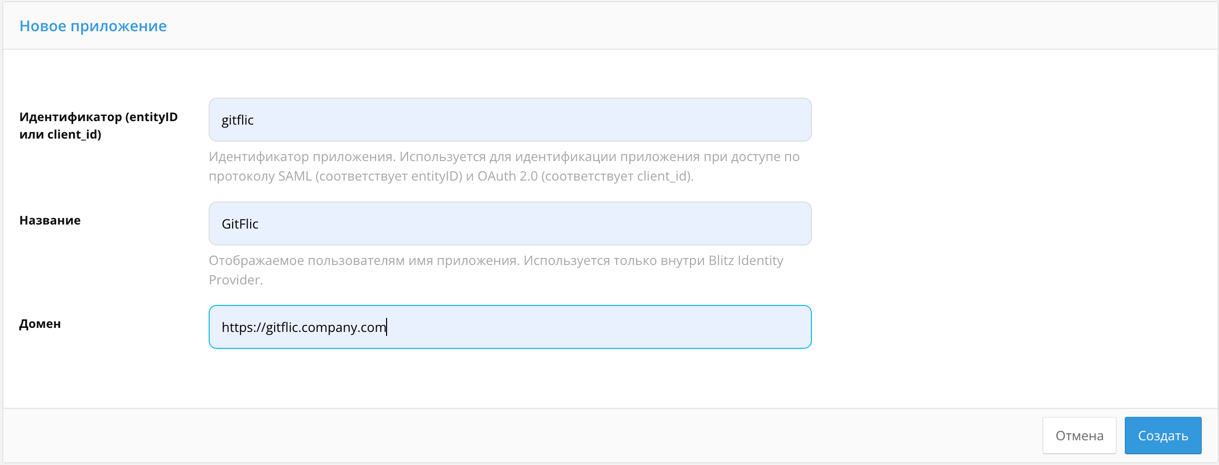

1. Создайте новое приложение, задав его базовые настройки:

- Идентификатор (entityID или client\_id): client\_id, который в будущем будет указан в настройках подключения в GitFlic

- Название: имя приложения, которое будет отображаться на стороне Blitz IDP.

- Домен: `https://gitflic.company.com`

[](https://docs.identityblitz.ru/kb/uploads/images/gallery/2026-05/Hzg1st.png)

1. Нажмите **Создать**

2. Нажмите на созданное приложение GitFlic и перейдите на вкладку **Протоколы**

3. Выберите **OAuth 2.0** и нажмите **Сконфигурировать**

4. Вам будет доступен client\_secret, который нужно будет указать в настройках подключения в GitFlic в будущем

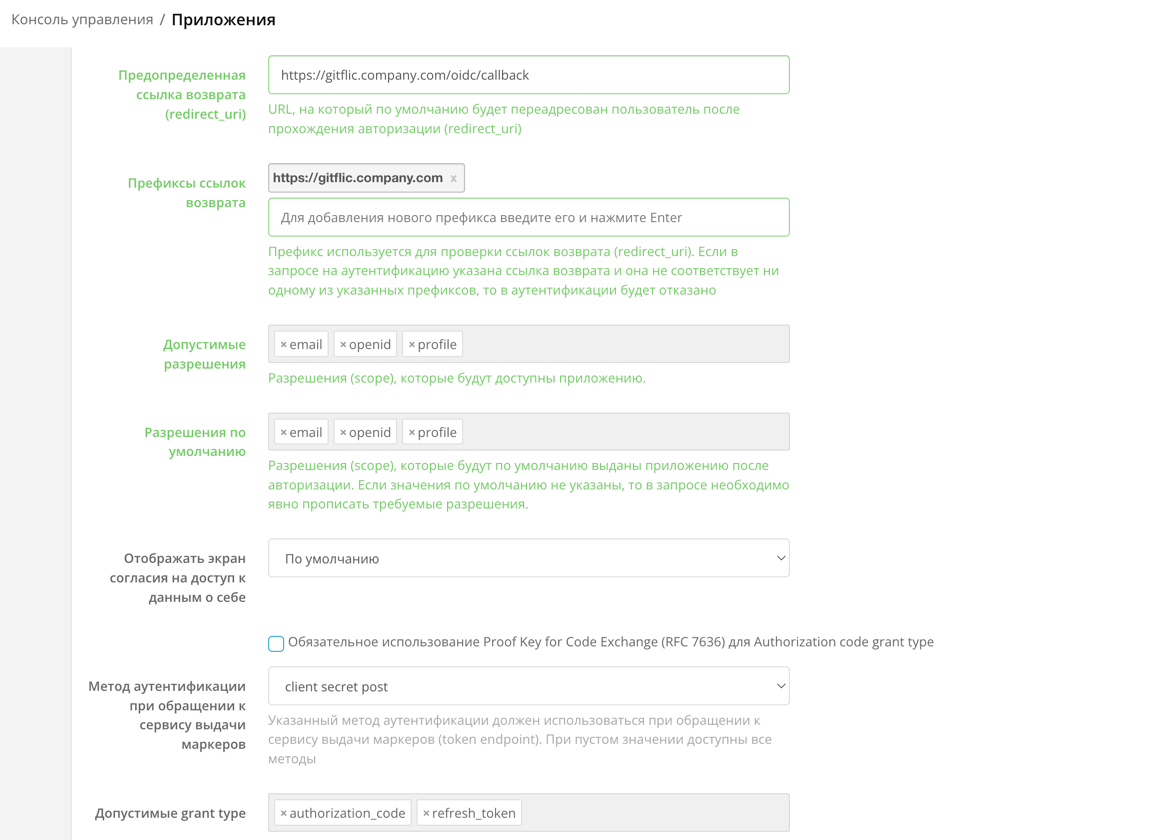

5. Отредактируйте параметры приложения

- **Предопределенная ссылка возврата** - Установите значение URL GitFLic + /oidc/callback

- **Префиксы ссылок возврата** - Установите значение URL GitFlic

- В полях **Допустимые разрешения** и **Разрешения по умолчанию** установите scope: **email, openid, profile**

- В поле **Метод аутентификации при обращении к сервису выдачи маркеров** выберите **client secret post**

[](https://docs.identityblitz.ru/kb/uploads/images/gallery/2026-05/2nd.png)

1. Нажмите **Сохранить**

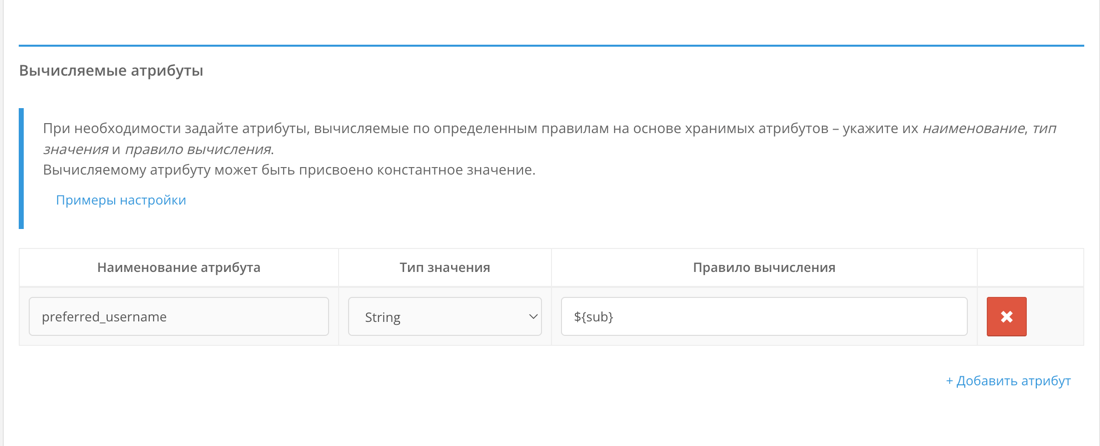

2. Перейдите в раздел **Источники данных** и добавьте новый вычисляемый атрибут - preferred\_username. В качестве правила вычисления добавьте ${sub}

3. Нажмите **Сохранить**

**Важно:**

Вы можете указать значение или комбинацию значений, которые будут использоваться в GitFlic в качестве `username` пользователей. Рекомендуется указать **sub**, т.к. username пользователя GitFlic должен быть уникальным.

[](https://docs.identityblitz.ru/kb/uploads/images/gallery/2026-05/3rd.png)

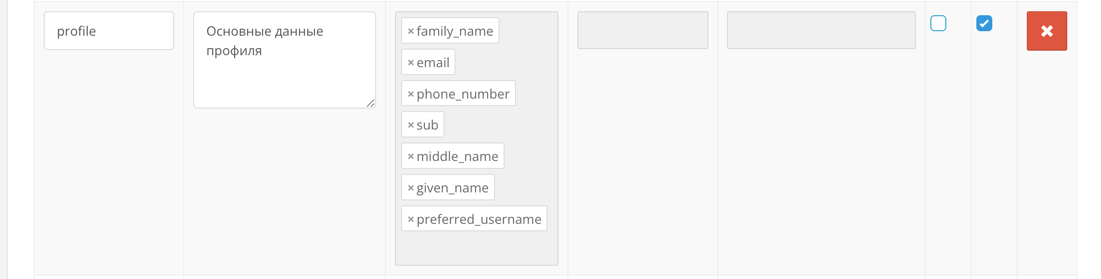

1. Перейдите в раздел **Oauth 2.0** и добавьте preferred\_username в настройку `scopes` для разрешения **profile**

2. Нажмите **Сохранить**

[](https://docs.identityblitz.ru/kb/uploads/images/gallery/2026-05/4th.png)

---

### Этап 2. Настройки на стороне GitFlic

1. Зайдите в веб-интерфейс GitFlic под пользователем, обладающим правами администратора внутри платформы.

2. Откройте Административную панель и перейдите в раздел **Настройки SSO**

3. На вкладке **Настройки OIDC** нажмите **Создать**

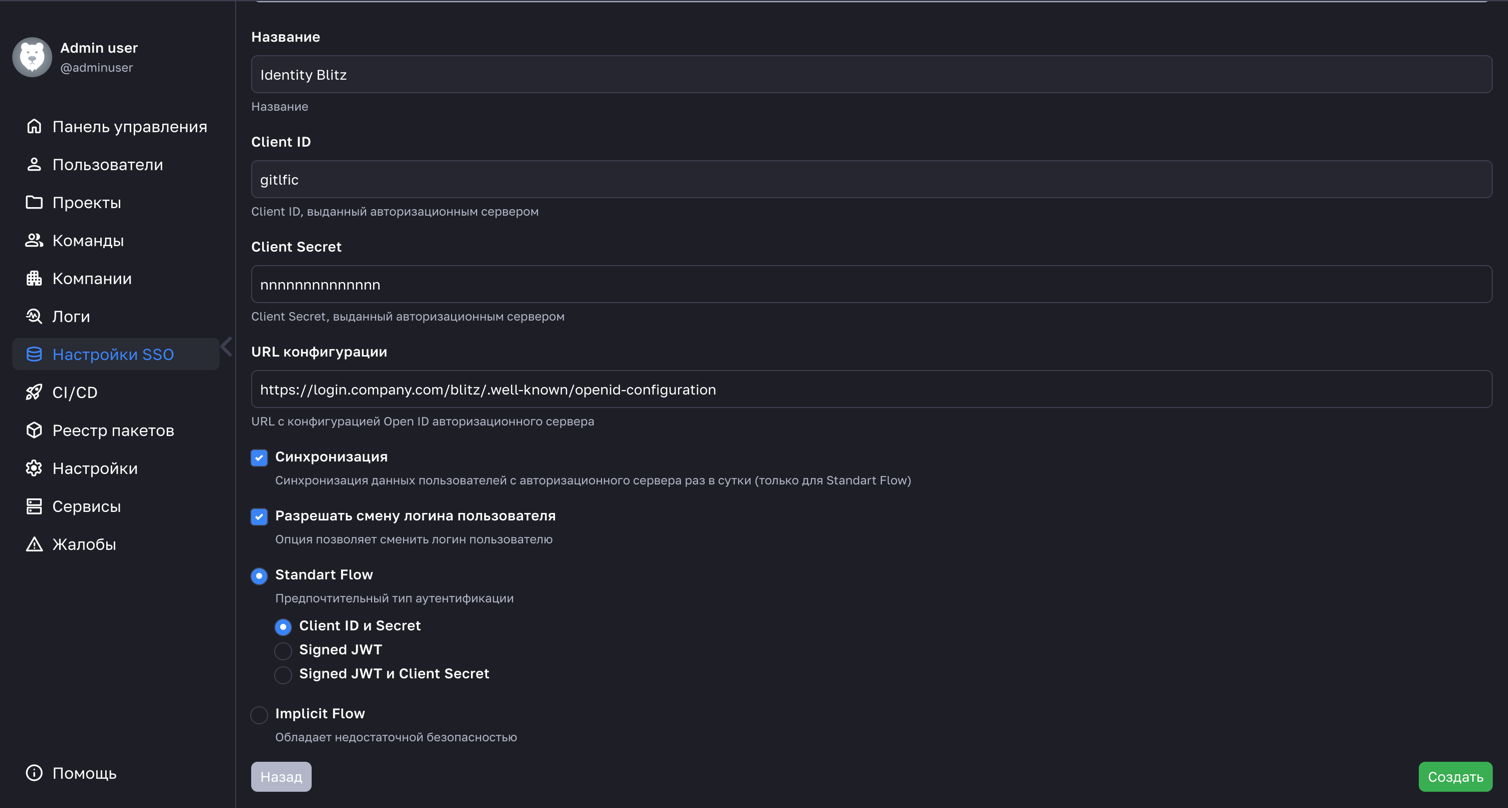

4. Отредактируйте параметры подключения:

- Название: имя подключения, которое будет отображаться в интерфейсе GitFlic

- Client ID: Идентификатор (client\_id), который вы указывали при создании приложения в Identity Blitz

- Client Secret: Значения из поля client\_secret в приложении в Identity Blitz

- URL конфигурации: [https://login.company.com/blitz/.well-known/openid-configuration](https://login.company.com/blitz/.well-known/openid-configuration) - эндпоинт для получения JSON с настройками OIDC

- Опционально можно включить синхронизацию и возможность смены логина для пользователя в платформе GitFlic

- Тип аутентификации: Выбираем Standard Flow -> Client ID и Secret

5. Нажмите **Создать**

[](https://docs.identityblitz.ru/kb/uploads/images/gallery/2026-05/5th.png)

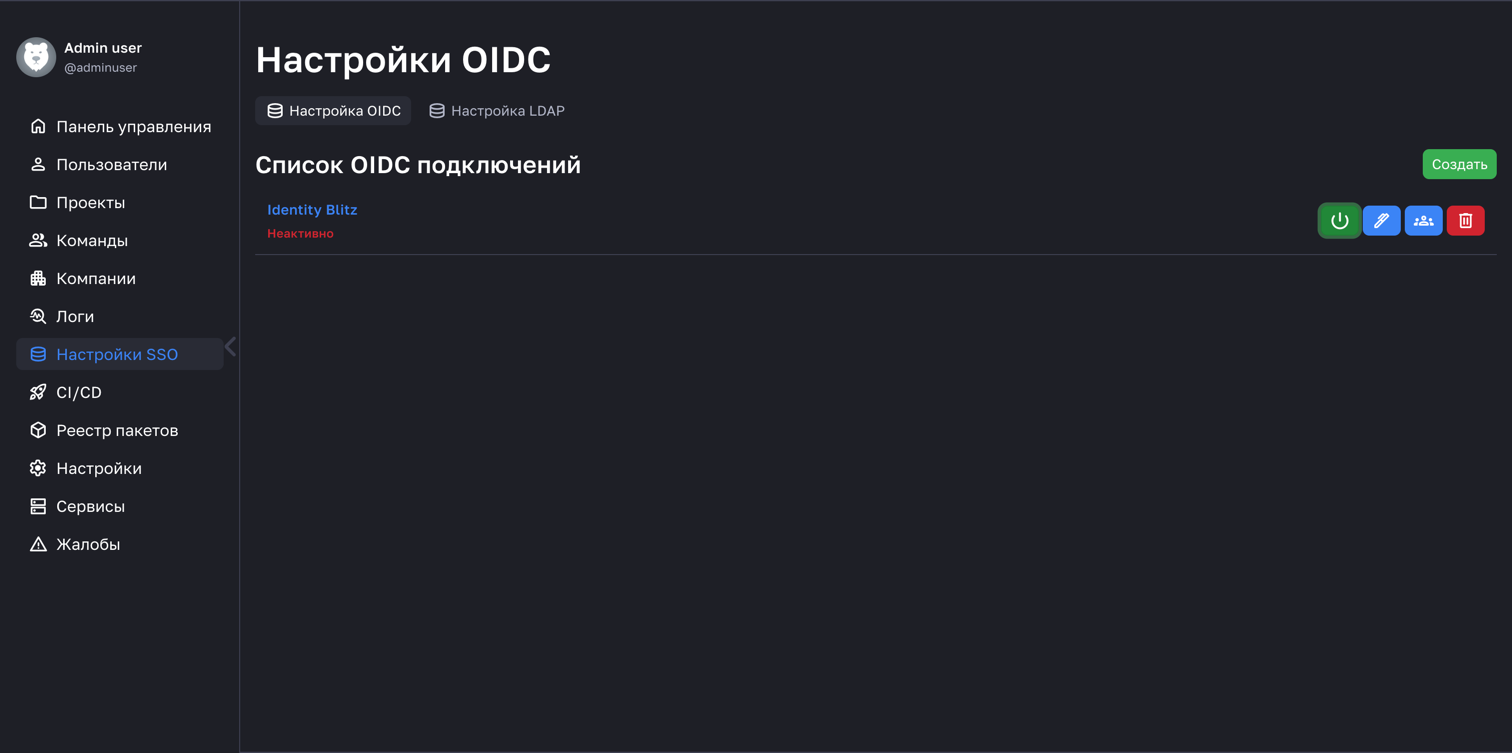

6. В интерфейсе GitFlic отобразится новое подключение в статусе **Неактивно**

7. Нажимаем на зеленую кнопку с иконкой пуск и делаем его активным

[](https://docs.identityblitz.ru/kb/uploads/images/gallery/2026-05/6th.png)

**Совет:**

После прохождения всех шагов рекомендуем проверить корректность входа в GitFlic: `https://gitflic.company.com`