Zabbix

Zabbix (https://www.zabbix.com/ru/) - система мониторинга ИТ-инфраструктуры.

Подключение Zabbix к Blitz Identity Provider выполняется по протоколу SAML и состоит из двух этапов:

- Этап 1. Настройки на стороне Zabbix;

- Этап 2. Настройки на стороне Blitz Identity Provider.

Этап 1. Настройки на стороне Zabbix

Выполните следующие действия:

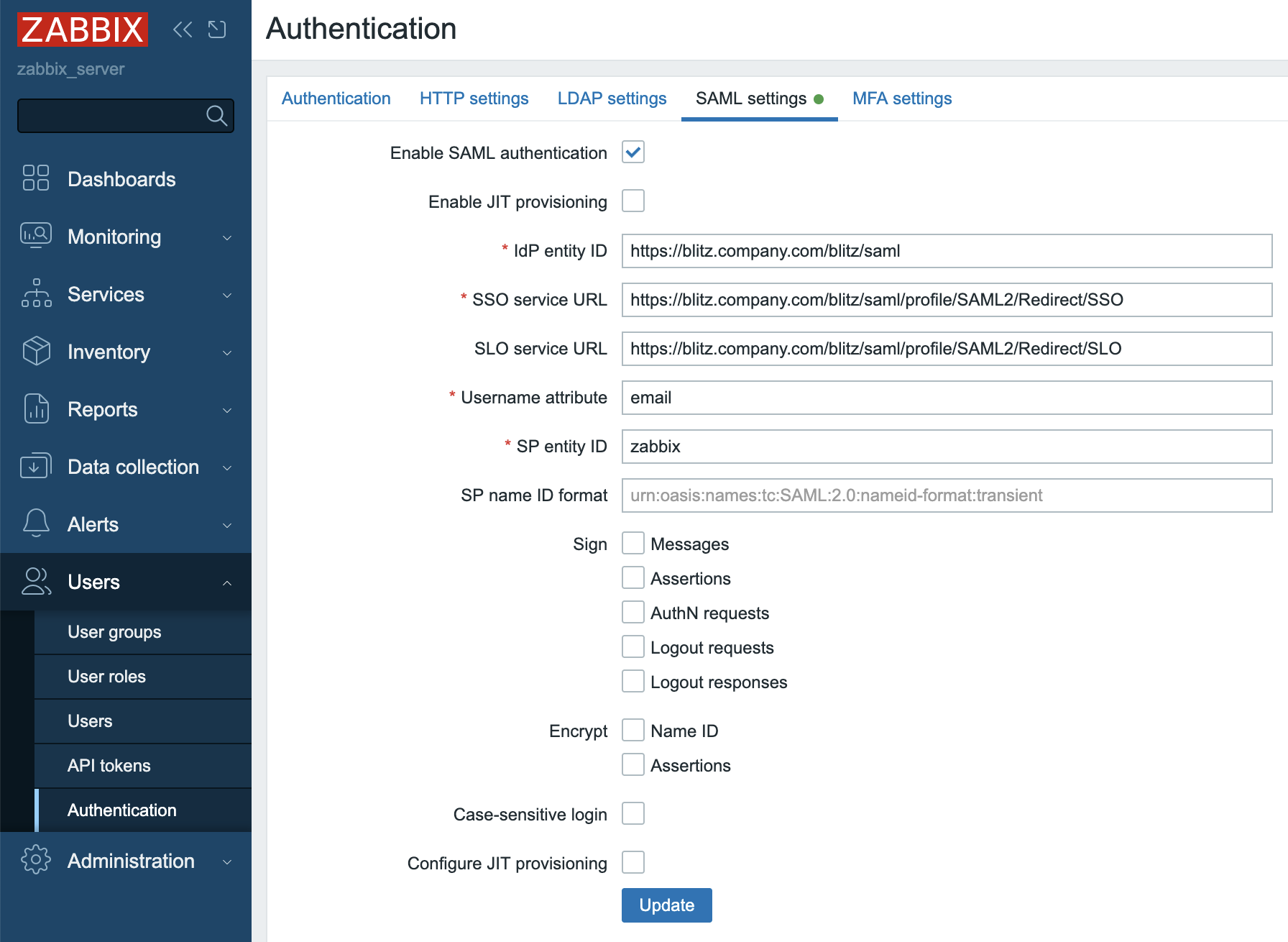

1. Войдите в Zabbix под учетной записью администратора и перейдите в раздел User -> Authentication -> SAML settings

2. Заполните поля с обязательными параметрами. Подробнее, можно ознакомиться в документации:

- IdP entity ID: https://blitz.company.com/blitz/saml

- SSO service URL (URL для аутентификации): https://blitz.company.com/blitz/saml/profile/SAML2/Redirect/SSO

- SLO service URL (URL для логаута): https://blitz.company.com/blitz/saml/profile/SAML2/Redirect/SLO

- Username attribute: email - атрибут задается в IDP

- SP entity ID: zabbix

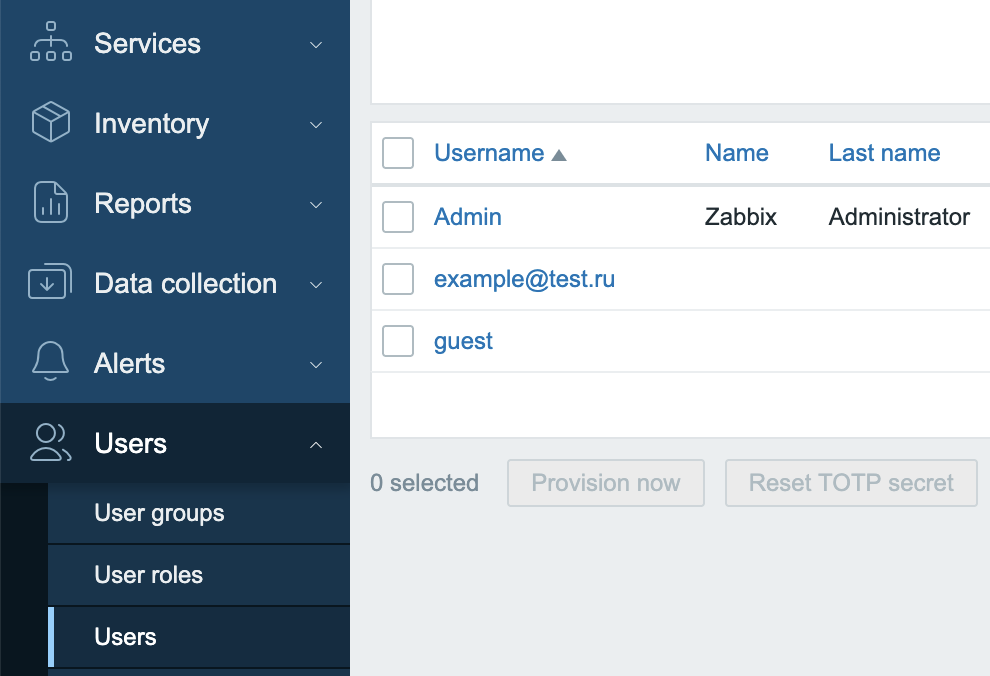

3. Создайте пользователя в разделе Users -> Users. В качестве имени пользователя, укажите почтовый адрес из атрибута - email. Пример: example@test.ru

4. Загрузите сертификат idp.crt в Zabbix.

Сертификат idp.crt формируется во время установки blitz и хранится в директории /usr/share/identityblitz/blitz-config/saml/credentials/idp.crt. Скопируйте сертификат на сервер с Zabbix /var/www/webapps/zabbix/ui/conf/certs/idp.crt и установите разрешение 644. Раскомментируйте строку $SSO['IDP_CERT'] = 'conf/certs/idp.crt'; в директории /var/www/webapps/zabbix/ui/conf/zabbix.conf.php

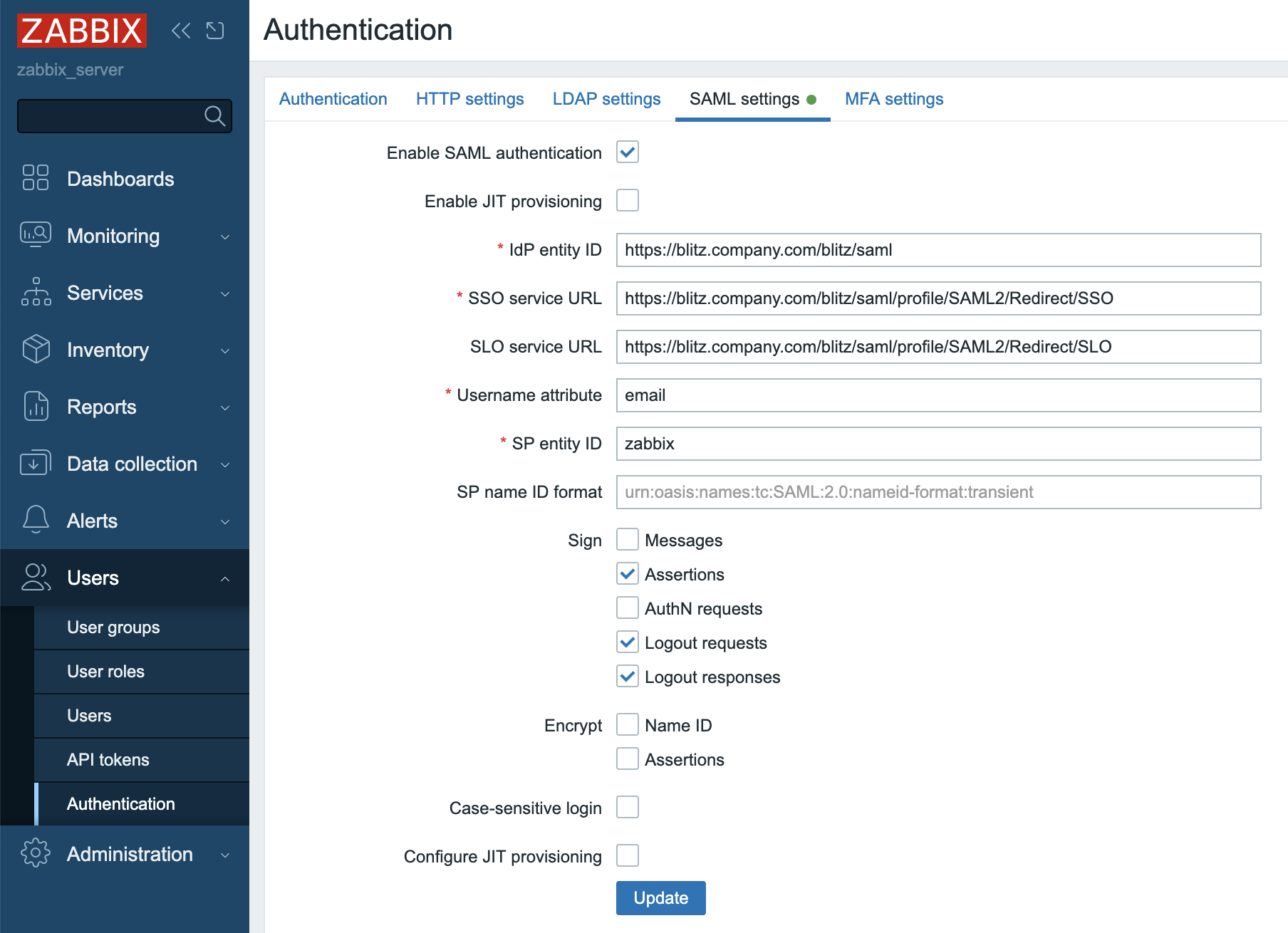

5. Опционально. Настройка подписи на выход из системы и подпись утверждений. Установите требуемые флажки в разделе User -> Authentication -> SAML settings:

5.1. Скопируйте сертификат и публичный ключ в /var/www/webapps/zabbix/ui/conf/certs/ Раскомментируйте строки в файле /var/www/webapps/zabbix/ui/conf/zabbix.conf.php и укажите путь до сертификата и ключа, пример:

$SSO['SP_KEY'] = 'conf/certs/idp.key';

$SSO['SP_CERT'] = 'conf/certs/idp.crt';

Этап 2. Настройки на стороне Blitz Identity Provider

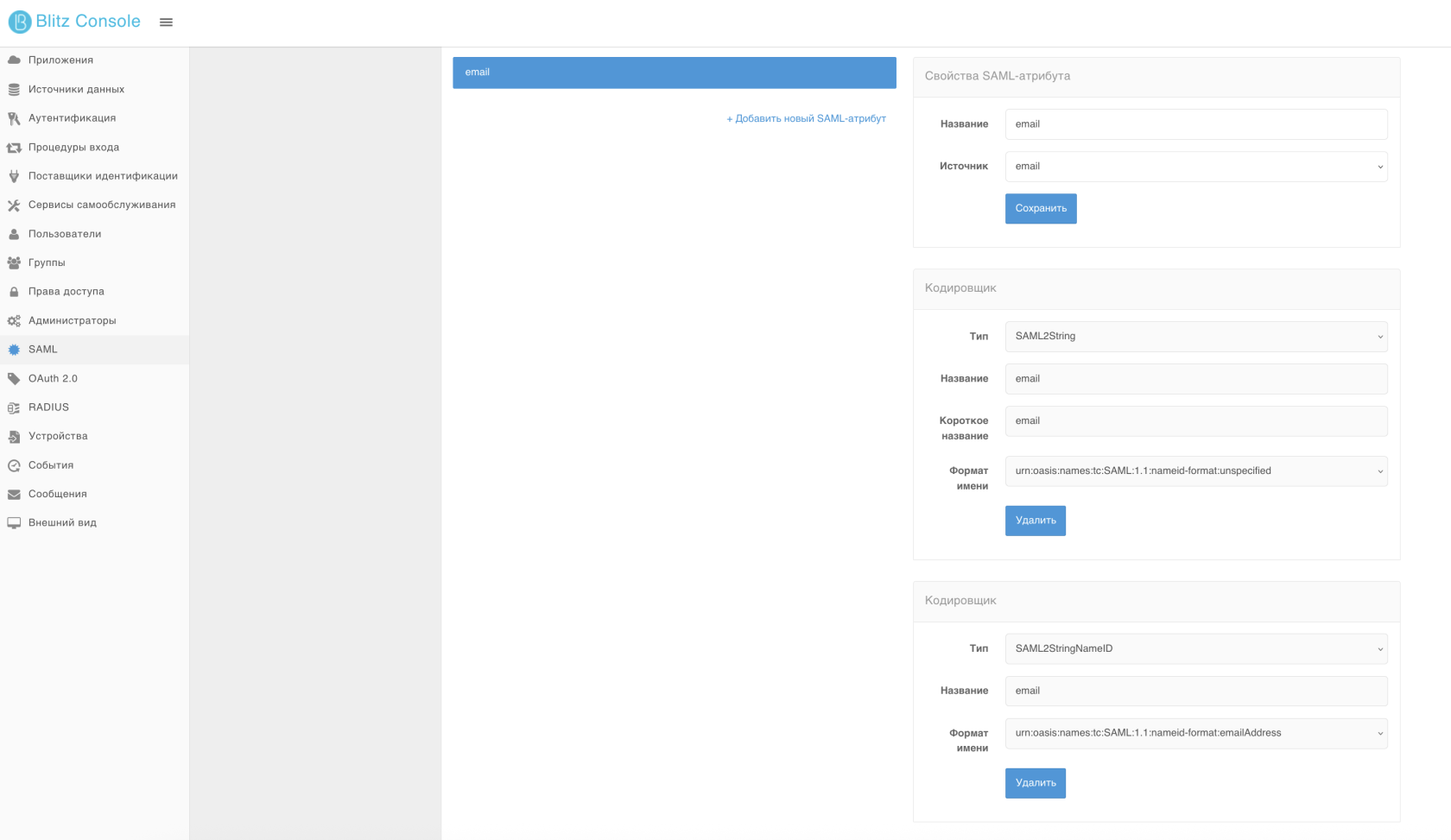

1. Добавьте атрибут email в разделе SAML c кодировщиком SAML2String и кодировщиком SAML2StringNameID:

2. Создайте приложение, например zabbix. Выберите протокол SAML и задайте настройки:

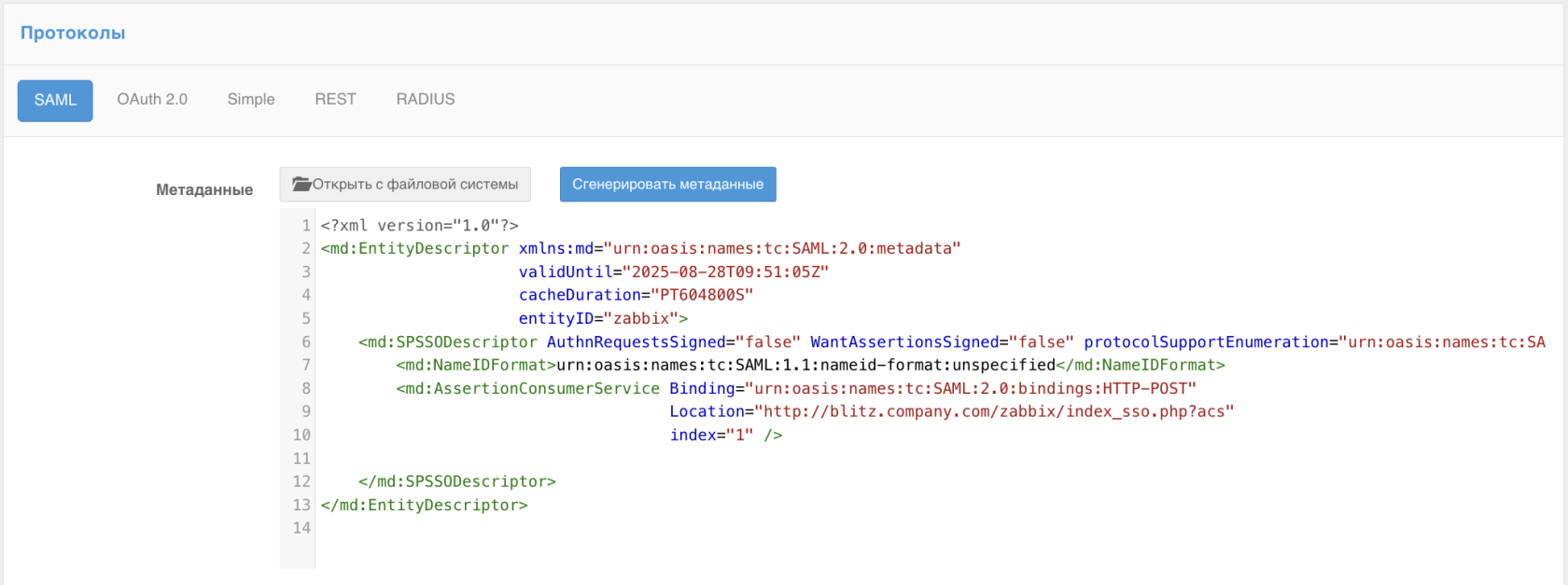

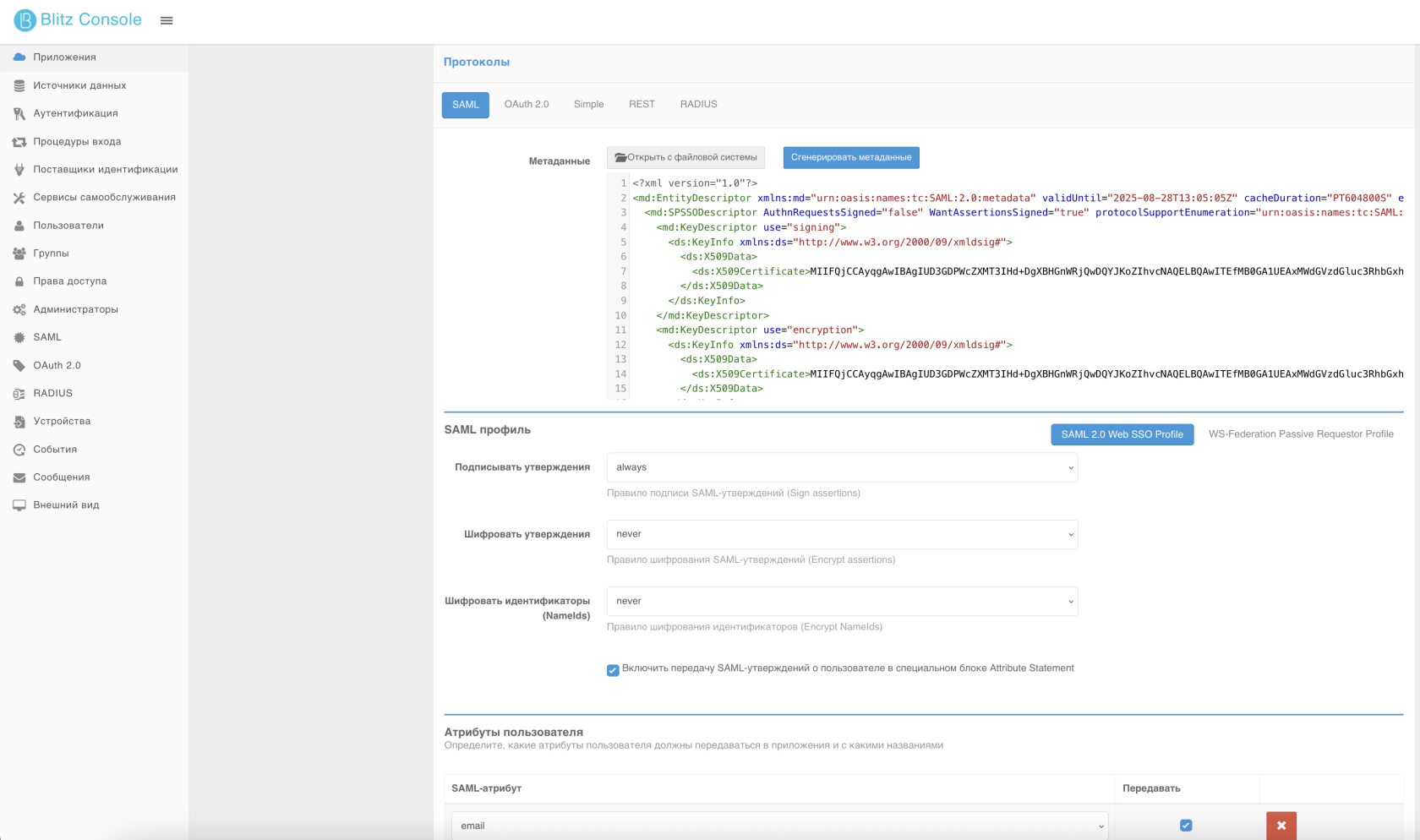

2.1. Метаданные.

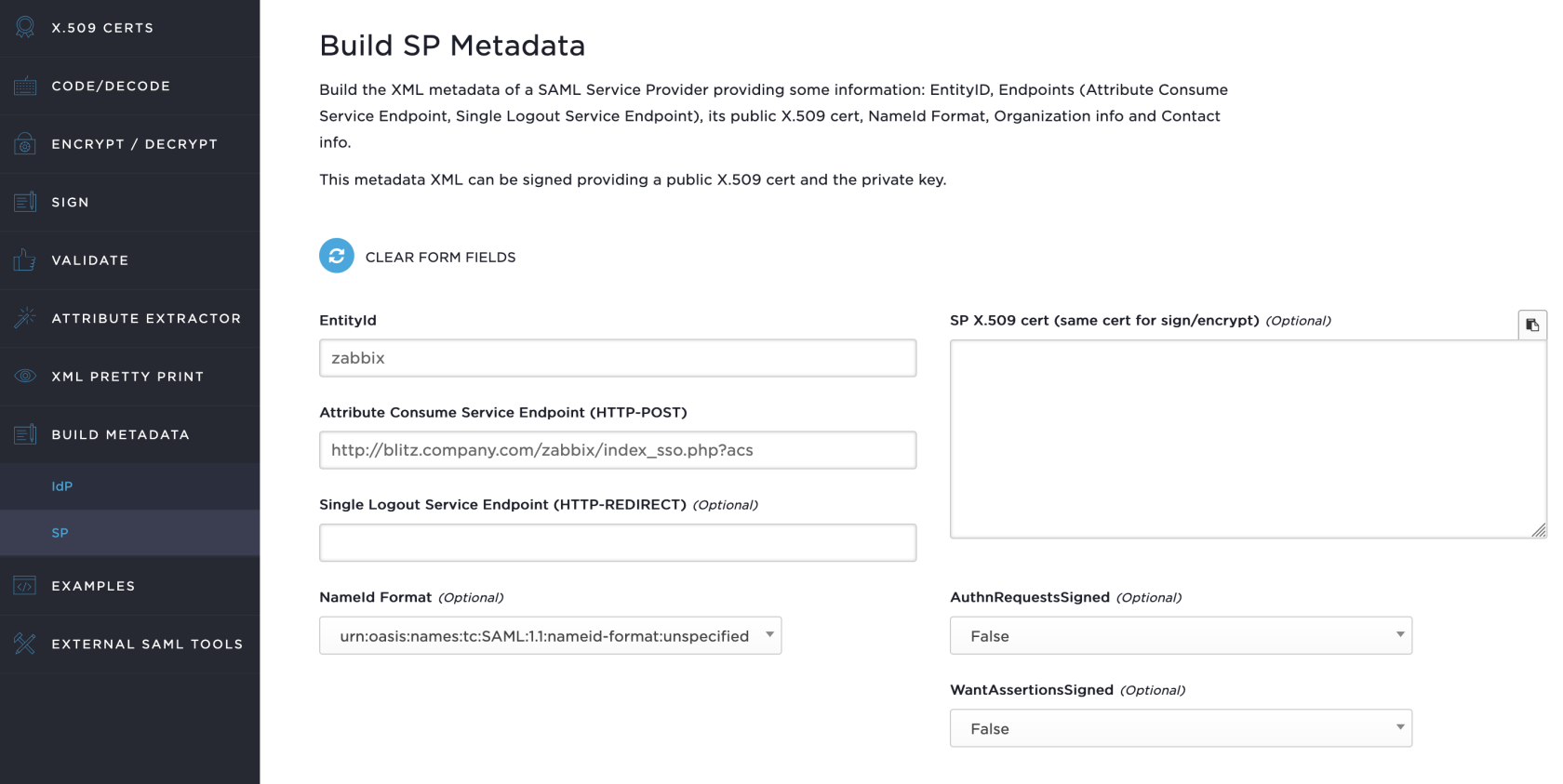

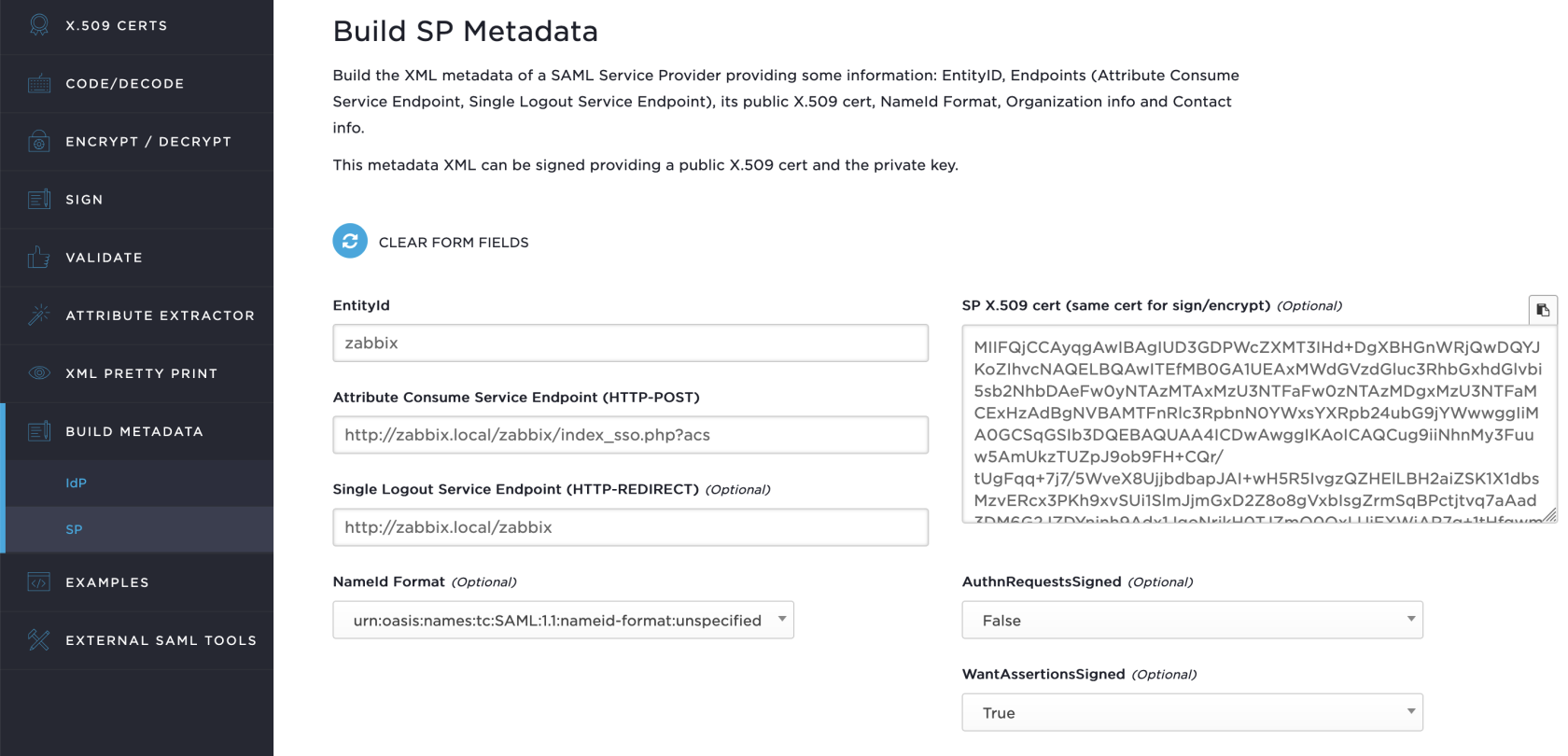

Создайте метаданные с помощью samltool

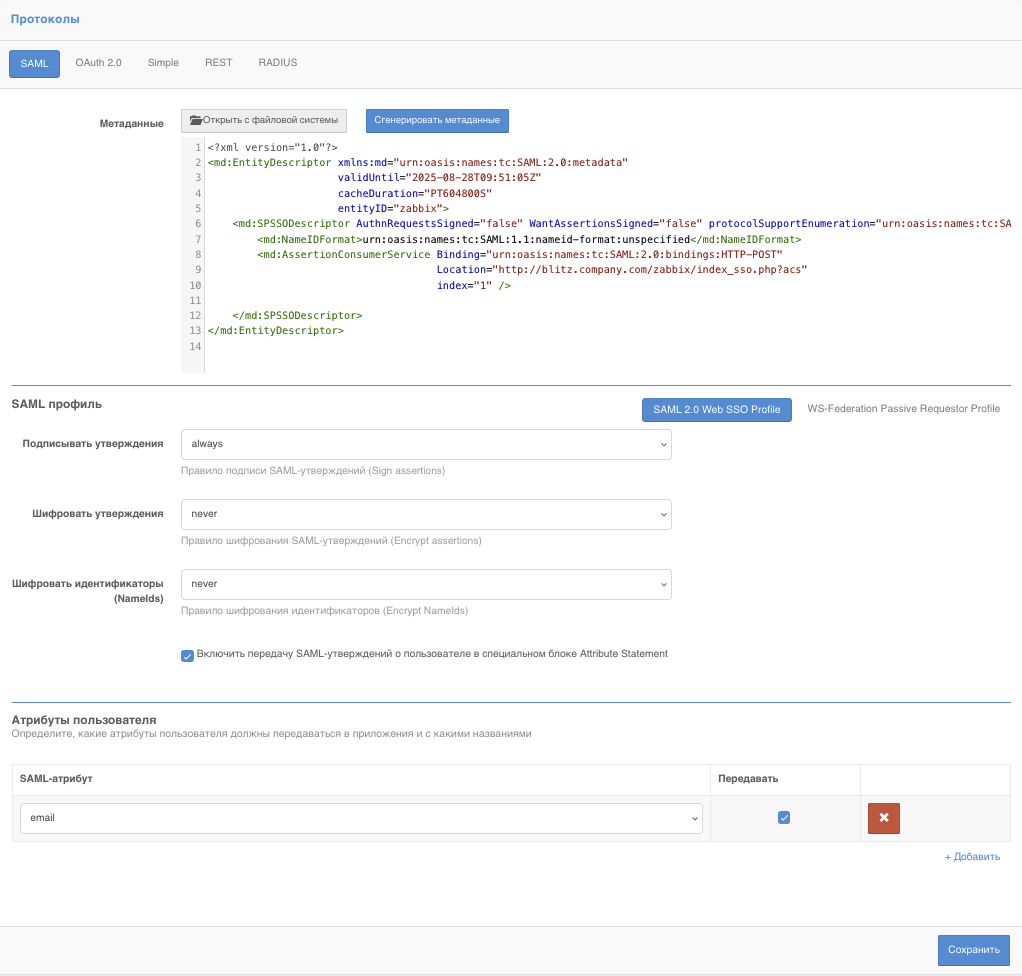

Добавьте метаданные в настройки приложения и отредактируйте при необходимости параметр validUntil:

2.2. SAML профиль.

- Подписывать утверждения: always

- Шифровать утверждения: never

- Шифровать идентификаторы(Namelds): never

Включить передачу SAML-утверждений о пользователе в специальном блоке Attribute Statement

Включить передачу SAML-утверждений о пользователе в специальном блоке Attribute Statement

В атрибутах пользователя задаем ранее добавленный SAML-атрибут, в нашем случае это email. В итоге должен получиться следующий результат:

3. Опционально. Настройка подписи на выход из системы и подпись утверждений. Сформируйте метаданные с сертификатом при помощи samltool

3.1. Добавьте метаданные в приложение и отредактируйте при необходимости параметр validUntil:

После выполнения всех настроек, будет доступен вход в zabbix, через систему единого входа (SAML)